Mật khẩu truyền thống, dù được đặt phức tạp đến đâu, vẫn luôn tiềm ẩn rủi ro bị đánh cắp hoặc bị tấn công lừa đảo (phishing), gây ra những hậu quả nghiêm trọng về tài chính và danh tiếng. Để giải quyết thách thức này, các giải pháp xác thực mạnh mẽ hơn như YubiKey mang đến sự kết hợp hoàn hảo giữa tính bảo mật vượt trội và trải nghiệm người dùng hiện đại và liền mạch. Vậy làm thế nào để doanh nghiệp có thể tích hợp YubiKey một cách hiệu quả, không chỉ để nâng cao khả năng phòng thủ trước các cuộc tấn công mà còn tối ưu hóa quy trình làm việc và tuân thủ các quy định bảo mật chặt chẽ?

Doanh nghiệp có thể dùng YubiKey để làm gì?

Đăng nhập an toàn vào máy tính cá nhân và máy chủ

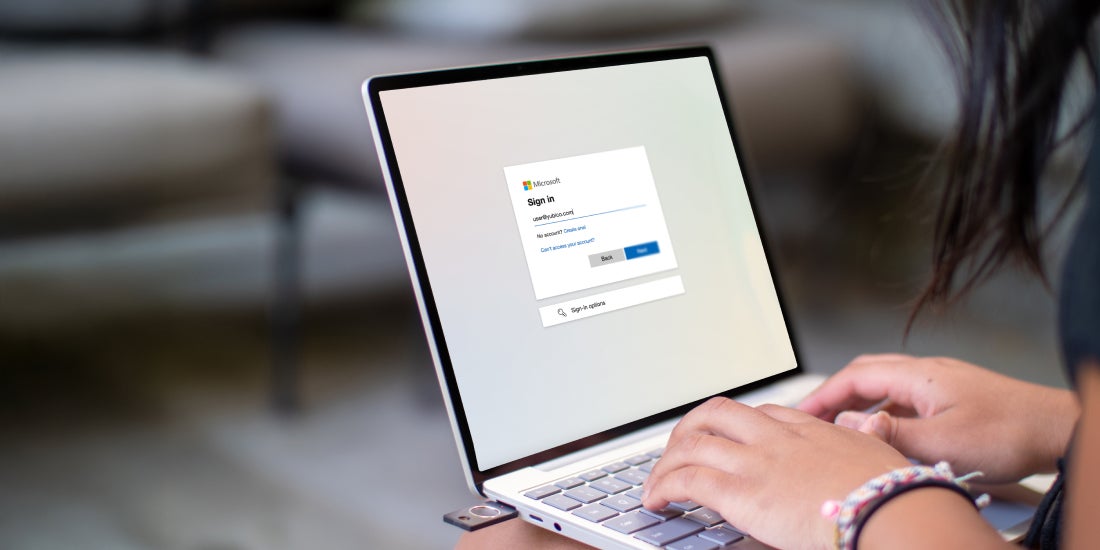

- Đăng nhập Windows, macOS, Linux: Thay vì chỉ dùng mật khẩu, YubiKey có thể trở thành yếu tố xác thực thứ hai (2FA) hoặc thậm chí là yếu tố xác thực duy nhất (passwordless).

- Đăng nhập Server và SSH: YubiKey có thể được sử dụng để xác thực khi truy cập vào các máy chủ qua SSH, đảm bảo chỉ những người được ủy quyền mới có thể truy cập vào hạ tầng cốt lõi.

Bảo vệ tài khoản và ứng dụng nội bộ

- Đăng nhập vào hệ thống quản lý danh tính (Identity Provider – IdP): Các IdP như Microsoft Entra ID (Azure AD), Okta, OneLogin, Ping Identity… đóng vai trò trung tâm trong nhiều doanh nghiệp. YubiKey tích hợp rất tốt với các IdP này thông qua FIDO2 hoặc OTP, giúp bảo vệ toàn bộ tài khoản người dùng và tất cả các ứng dụng liên bộ tích hợp với IdP đó.

- Truy cập VPN/Mạng nội bộ: YubiKey có thể được dùng để xác thực khi người dùng truy cập vào mạng nội bộ của doanh nghiệp qua VPN, đảm bảo chỉ những nhân viên đã xác thực bằng YubiKey mới có thể kết nối từ xa một cách an toàn.

- Đăng nhập vào các ứng dụng nội bộ: Nhiều ứng dụng web hoặc ứng dụng tùy chỉnh của doanh nghiệp có thể được cấu hình để yêu cầu xác thực bằng YubiKey (thường qua FIDO2 hoặc OTP), tăng cường bảo mật cho các hệ thống chứa dữ liệu nhạy cảm hoặc quyền truy cập quan trọng.

Bảo mật dữ liệu và ký số

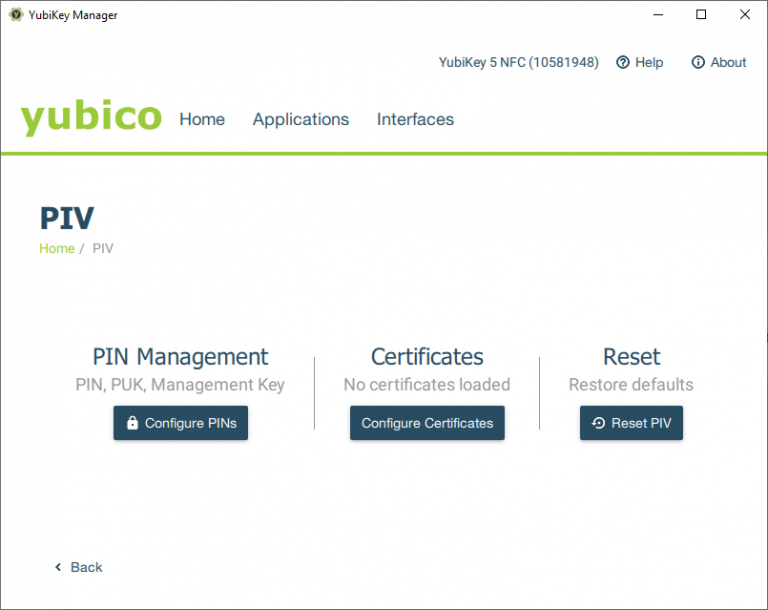

- Mã hóa dữ liệu: YubiKey có thể lưu trữ các khóa mã hóa thông qua tính năng PIV smart card, cho phép người dùng mã hóa và giải mã dữ liệu trên máy chủ.

- Ký số tài liệu và Code: Người dùng có thể ký số các tài liệu điện tử, hợp đồng, hoặc mã nguồn phần mềm. Nhờ vậy, có thể xác minh tính toàn vẹn và nguồn gốc của tài liệu, chống lại việc giả mạo hoặc thay đổi trái phép.

Các bước triển khai YubiKey cơ bản

Bước 1: Đánh giá nhu cầu và chuẩn bị triển khai

Trước khi bắt đầu, doanh nghiệp cần xác định rõ mục tiêu triển khai và các hệ thống nào sẽ được tích hợp với YubiKey. Điều này giúp quá trình cài đặt và đào tạo diễn ra suôn sẻ hơn.

- Phân tích hệ thống cần bảo vệ: Liệt kê các hệ thống quan trọng, có nhiều thông tin nhạy cảm cần được bảo vệ, như: email doanh nghiệp (Microsoft 365, Google Workspace), VPN, máy chủ nội bộ, hay tài khoản quản trị IT….

- Xác định mô hình xác thực phù hợp: Đối với hệ thống web hoặc ứng dụng nội bộ, có thể cấu hình sử dụng FIDO2/WebAuthn để thực hiện xác thực không mật khẩu. Còn với hệ thống yêu cầu Smart Card, YubiKey có thể hoạt động như thẻ PIV để đăng nhập vào máy tính Windows hoặc hệ thống xác thực.

- 2FA (mật khẩu + YubiKey)

- Passwordless (chỉ dùng YubiKey theo chuẩn FIDO2)

- Smartcard (PIV) nếu yêu cầu xác thực bằng chứng chỉ

- Chọn thiết bị: Để lựa chọn thiết bị phù hợp, cần xem xét hệ thống cần bảo vệ yêu cầu giao thức bảo mật nào, yêu cầu của doanh nghiệp là gì và cần đạt tiêu chuẩn bảo mật nào?

- YubiKey Security Key: Hỗ trợ hai giao thức chính là FIDO2 và FIDO U2F

- YubiKey 5 Series: Hỗ trợ đa giao thức, là dòng sản phẩm khóa bảo mật phổ biến nhất hiện nay.

- YubiKey Bio: Tích hợp xác thực vân tay, không có NFC nên chỉ sử dụng được với máy tính.

- YubiKey 5 FIPS: Khóa bảo mật đạt chứng chỉ FIPS, sản phẩm dành cho các tổ chức có yêu cầu cao, hoạt động đến chính phủ, tài chính,…

Để biết sự khác nhau giữa các dòng khóa, các bạn có thể tham khảo bài viết: Tips giúp bạn chọn loại khóa bảo mật phù hợp nhất

Cuối cùng ở bước này, lên danh sách người dùng và số lượng thiết bị cần mua, bao gồm thiết bị dự phòng cho IT hoặc trường hợp mất khóa.

Bước 2: Thiết lập và tích hợp hạ tầng

Cấu hình hệ thống quản lý danh tính (IdP/IAM)

- Kích hoạt FIDO2/WebAuthn: Trong IdP (ví dụ: Azure AD), bật tính năng FIDO2 Security Key làm phương thức xác thực.

- Thiết lập chính sách xác thực: Định cấu hình các chính sách để yêu cầu sử dụng YubiKey cho các nhóm người dùng hoặc ứng dụng cụ thể. Ví dụ: yêu cầu YubiKey cho tài khoản quản trị hoặc khi truy cập dữ liệu nhạy cảm.

- Tích hợp với các ứng dụng: Kết nối IdP với các ứng dụng và dịch vụ mà doanh nghiệp sử dụng để chúng có thể sử dụng phương thức xác thực của IdP.

Cấu hình hệ điều hành (nếu cần)

- Windows Hello for Business: Đối với đăng nhập Windows bằng FIDO2 hoặc PIV, đảm bảo các chính sách nhóm (Group Policy) hoặc thiết lập MDM (Mobile Device Management) đã được cấu hình đúng.

- macOS/Linux: Đảm bảo các thư viện và cấu hình PAM (Pluggable Authentication Modules) cần thiết đã được cài đặt và cấu hình để hỗ trợ YubiKey.

Cấu hình ứng dụng và dịch vụ

- Dịch vụ đám mây: Truy cập cài đặt bảo mật của các dịch vụ như Microsoft 365, Google Workspace, Salesforce, GitHub, v.v., để cho phép đăng ký và sử dụng YubiKey làm phương thức xác thực (thường thông qua IdP).

- VPN/truy cập từ xa: Cấu hình VPN client/server để yêu cầu YubiKey cho việc xác thực.

- Hệ thống nội bộ: Tích hợp YubiKey vào các ứng dụng nội bộ (nếu có thể) thông qua các giao thức như SAML, OIDC, hoặc LDAP, hoặc sử dụng các giải pháp proxy.

Chuẩn bị YubiKey

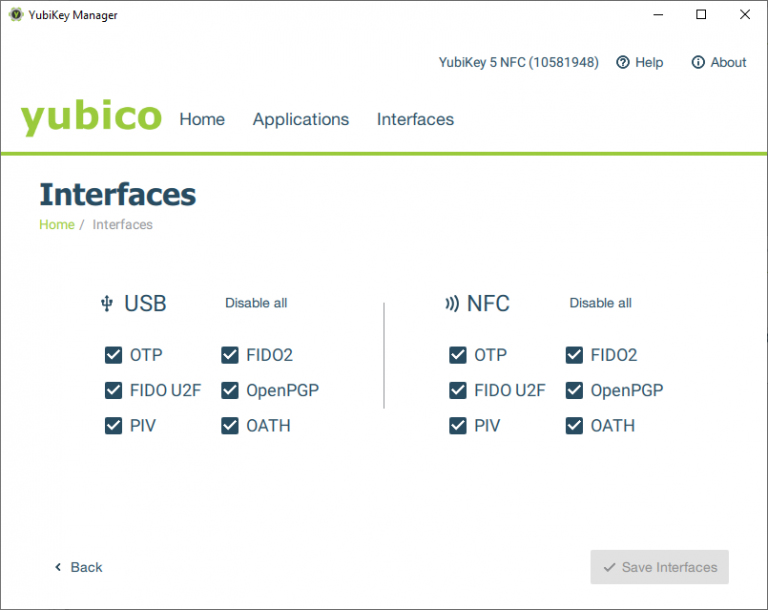

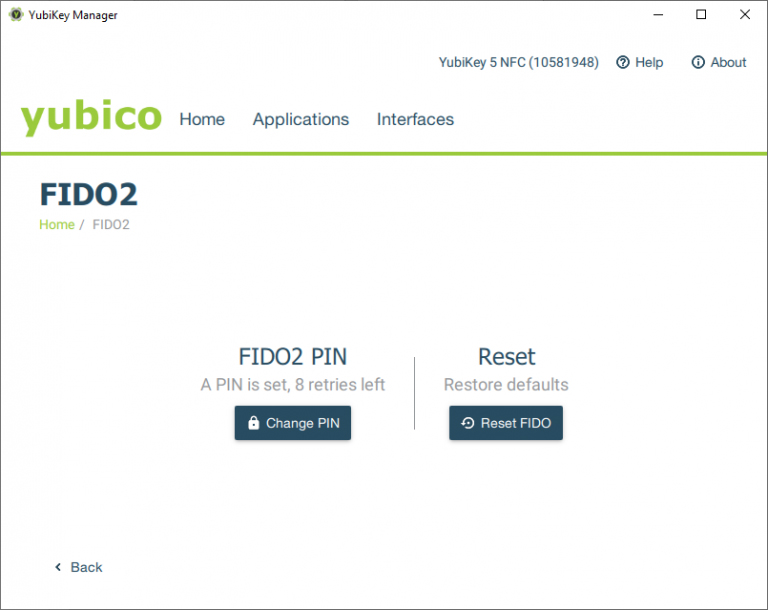

- Cấu hình ban đầu (tùy chọn): Đối với các triển khai PIV hoặc các cấu hình đặc biệt, có thể sử dụng YubiKey Manager để cài đặt ban đầu.

- YubiEnterprise Console (nếu có): Nếu doanh nghiệp sử dụng dịch vụ YubiEnterprise Subscription, sử dụng Console để quản lý kho YubiKey, đặt hàng và chuẩn bị cho việc phân phối.

Bước 3: Cấu hình và phân phối thiết bị

Trước khi đưa vào sử dụng, IT cần cấu hình từng YubiKey và đảm bảo mỗi thiết bị đều sẵn sàng cho người dùng.

- Dùng YubiKey Manager để cấu hình sẵn các giao thức sử dụng (FIDO2, OTP…).

- Gán tên thiết bị theo tên người dùng hoặc mã nhân viên để dễ theo dõi.

- Thiết lập mã PIN hoặc khóa quản trị nội bộ để bảo vệ quyền truy cập và khôi phục.

- Cung cấp kèm theo hướng dẫn sử dụng ngắn gọn, có thể in hoặc gửi qua email.

Bước 4: Đào tạo và hỗ trợ

Việc đào tạo người dùng là bước quan trọng để giảm lỗi, tăng hiệu quả sử dụng và tạo thói quen bảo mật.

- Tổ chức các buổi onboarding ngắn: Giới thiệu lý do dùng YubiKey, cách sử dụng và lợi ích bảo mật.

- Cung cấp tài liệu hướng dẫn đơn giản: Tờ rơi, email, hoặc video hướng dẫn đều là công cụ hữu ích.

- Thiết lập bộ phận IT hỗ trợ: Sẵn sàng hỗ trợ khi người dùng gặp lỗi hoặc mất thiết bị để tránh gián đoạn công việc.

Bước 5: Theo dõi, bảo trì và mở rộng

Một khi hệ thống đi vào vận hành, doanh nghiệp cần duy trì, giám sát và mở rộng bảo mật theo nhu cầu.

- Ghi nhận trạng thái thiết bị và người dùng: Dùng công cụ quản lý như Azure AD để theo dõi ai đã đăng ký, thiết bị nào đang dùng.

- Lập chính sách xử lý sự cố (mất khóa, thay người,…): Đảm bảo thiết bị được thu hồi và cấp phát lại đúng quy trình.

- Lên kế hoạch mở rộng sang các hệ thống khác: CRM, phần mềm kế toán, kho dữ liệu… đều có thể tích hợp thêm YubiKey.

Một số lưu ý khi triển khai

Mặc dù YubiKey mang lại nhiều lợi ích, doanh nghiệp cũng cần lưu ý một số điểm khi triển khai:

- Quản lý YubiKey vật lý: YubiKey là thiết bị vật lý, nên việc quản lý, cấp phát và thu hồi khi nhân viên nghỉ việc cần được lên kế hoạch rõ ràng.

- Thiết lập và cấu hình: Việc tích hợp YubiKey vào các hệ thống khác nhau có thể yêu cầu kiến thức kỹ thuật và cấu hình ban đầu.

- Đào tạo người dùng: Nhân viên cần được hướng dẫn cách sử dụng YubiKey và hiểu rõ tầm quan trọng của việc bảo mật thiết bị này.

- Kế hoạch dự phòng: Luôn cần có các YubiKey dự phòng hoặc phương án xác thực thay thế trong trường hợp YubiKey bị mất hoặc hỏng để tránh tình trạng người dùng bị khóa truy cập.

Lợi ích khi sử dụng YubiKey trong doanh nghiệp

- Tăng cường bảo mật: YubiKey cung cấp một lớp bảo mật mạnh mẽ, chống lại các hình thức tấn công phổ biến như lừa đảo (phishing), tấn công xen giữa (Man-in-the-Middle), và tái sử dụng mật khẩu.

- Xác thực không mật khẩu: Giúp loại bỏ sự phụ thuộc vào mật khẩu, giảm gánh nặng cho người dùng trong việc ghi nhớ mật khẩu phức tạp và giảm nguy cơ rò rỉ dữ liệu do mật khẩu yếu.

- Giảm chi phí hỗ trợ IT: Với xác thực mạnh mẽ hơn, số lượng yêu cầu hỗ trợ liên quan đến quên mật khẩu hoặc tài khoản bị chiếm đoạt sẽ giảm đáng kể.

- Tương thích rộng rãi: YubiKey tương thích với nhiều nền tảng (Windows, macOS, Linux, iOS, Android) và dịch vụ phổ biến (Google, Microsoft, Facebook, GitHub, v.v.), giúp dễ dàng triển khai trong môi trường IT đa dạng.

- Quản lý tập trung: Các dịch vụ như YubiEnterprise của Yubico hoặc tích hợp với các nhà cung cấp danh tính (IdP) như Okta cho phép doanh nghiệp quản lý YubiKey và người dùng một cách tập trung, bao gồm cả việc đăng ký trước khóa cho nhân viên mới.

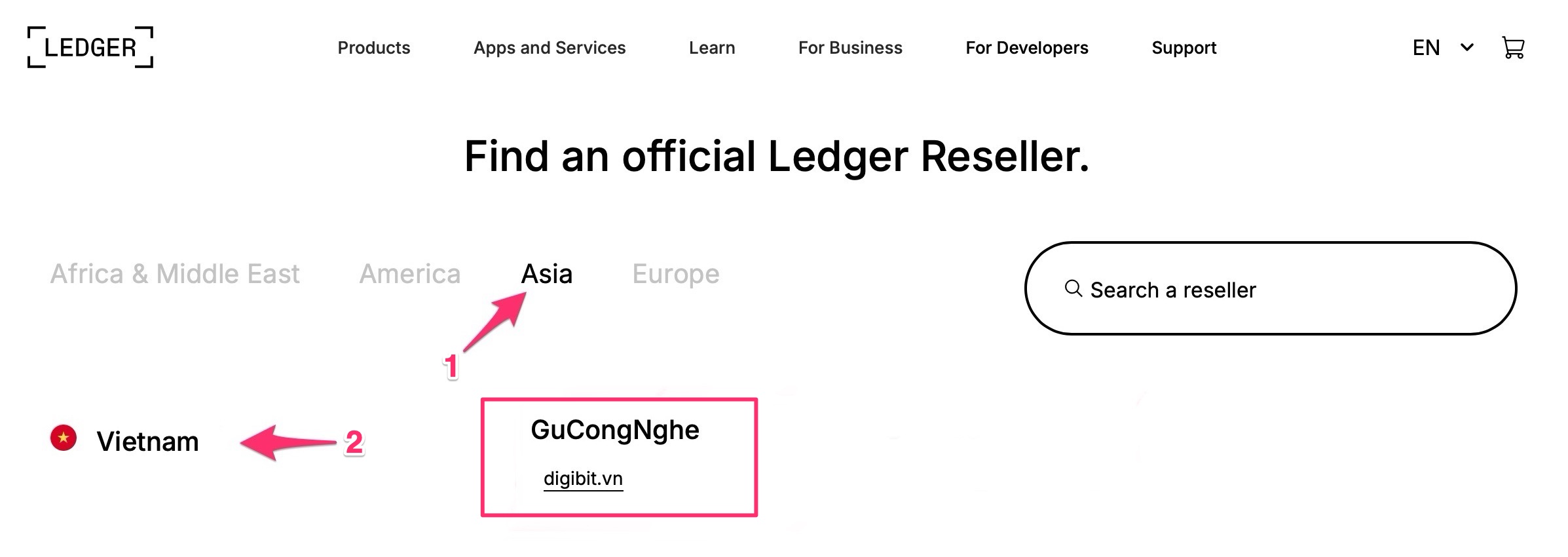

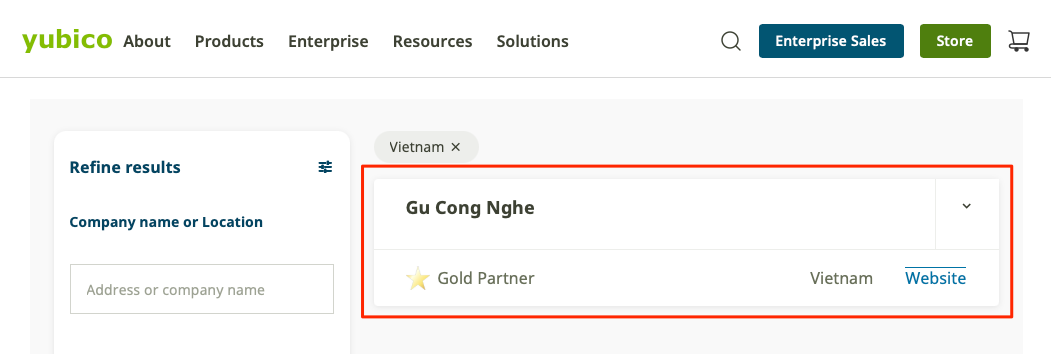

Để được tư vấn chi tiết hơn hoặc giải đáp bất kỳ thắc mắc nào, đừng ngần ngại liên hệ ngay với DigiBit nhé!