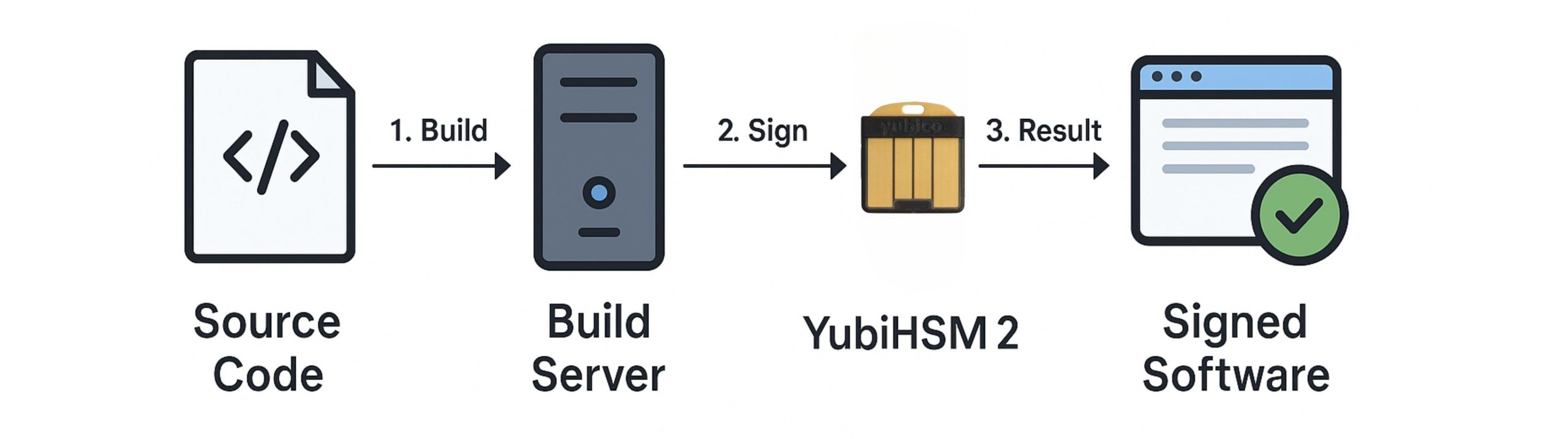

Code Signing (ký số mã nguồn) là bước bảo vệ quan trọng để xác thực tính toàn vẹn và nguồn gốc của phần mềm trước khi phát hành. Tuy nhiên, việc lưu trữ private key dưới dạng văn bản thuần (plaintext) trên máy chủ build vẫn còn phổ biến, khiến hệ thống dễ bị hack. Yubico YubiHSM cho phép bạn thực hiện ký số một cách an toàn, với chi phí và dễ triển khai hơn nhiều so với các thiết bị HSM truyền thống.

Code Signing là gì?

Code Signing hay còn gọi là ký mã, là quá trình sử dụng chữ ký số để xác nhận tính xác thực và toàn vẹn của một đoạn mã, phần mềm, script, driver, hoặc ứng dụng. Mục đích chính là để đảm bảo 2 điều quan trọng:

1. Xác thực nguồn gốc (Authenticity): Cho người dùng biết phần mềm đó thực sự đến từ nhà phát triển hoặc tổ chức đã tuyên bố. Nó giống như việc nhìn thấy logo và tên thương hiệu trên một sản phẩm. Khi bạn tải một ứng dụng, hệ điều hành (trên máy tính, điện thoại,..) của bạn có thể kiểm tra chữ ký này để chắc chắn ứng dụng đó do một công ty phần mềm đáng tin cậy khác phát hành.

Ví dụ: Nếu bạn tải một file cài đặt phần mềm và thấy cảnh báo “Nhà phát hành không xác định”, đó là do file đó không được ký số, hoặc chữ ký không được tin cậy. Khi có chữ ký hợp lệ, bạn sẽ thấy tên nhà phát hành rõ ràng.

2. Đảm bảo tính toàn vẹn (Integrity): Xác nhận rằng mã nguồn hoặc phần mềm không bị thay đổi, làm hỏng, hoặc bị chèn mã độc vào kể từ khi nó được ký. Bất kỳ sự thay đổi nào dù là nhỏ nhất (một byte) cũng sẽ làm chữ ký trở nên không hợp lệ, và hệ thống sẽ phát cảnh báo.

Ví dụ: Một hacker có thể cố gắng chèn virus vào một phần mềm hợp pháp. Nếu phần mềm đó đã được ký số, khi hacker thay đổi nó, chữ ký sẽ bị hỏng. Khi người dùng cố gắng cài đặt, hệ thống sẽ phát hiện ra chữ ký không hợp lệ và cảnh báo về nguy cơ an ninh.

Thách thức trong việc bảo vệ khóa ký số mã nguồn

Mặc dù ký số mã nguồn mang lại nhiều lợi ích, nhưng việc triển khai và quản lý không phải lúc nào cũng đơn giản, đặc biệt là trong việc bảo vệ khóa riêng (Private Key) – tài sản quý giá nhất trong toàn bộ quy trình. Khóa riêng là thứ dùng để tạo ra chữ ký, và nếu nó bị đánh cắp, kẻ tấn công có thể ký bất kỳ phần mềm nào, gây ra thiệt hại nghiêm trọng về danh tiếng và bảo mật của doanh nghiệp. Ngoài ra, việc triển khai Code Signing còn gặp một số vấn đề, như:

- Nguy cơ bị đánh cắp khóa và lạm dụng: Lưu trữ khóa riêng trên ổ cứng máy tính thông thường hoặc trong một kho lưu trữ phần mềm luôn tiềm ẩn rủi ro lớn từ malware, virus hoặc tấn công từ bên trong.

- Khó khăn trong quản lý khóa tập trung và phân tán: Trong các đội ngũ lớn, việc chia sẻ và quản lý khóa riêng một cách an toàn cho nhiều nhà phát triển hoặc quy trình CI/CD là một bài toán phức tạp.

- Chi phí và độ phức tạp của các giải pháp truyền thống: Các giải pháp bảo vệ khóa riêng cấp cao như HSM (Hardware Security Module) truyền thống thường rất đắt đỏ, cồng kềnh và đòi hỏi chuyên môn cao để triển khai và vận hành, khiến chúng khó tiếp cận với các đội ngũ nhỏ hơn hoặc các dự án có ngân sách hạn chế.

YubiHSM 2 – Triển khai dễ dàng & linh hoạt

Để giải quyết những thách thức trên, đặc biệt là việc bảo vệ khóa riêng, Hardware Security Module (HSM) đã nổi lên như một tiêu chuẩn bắt buộc. HSM là một thiết bị phần cứng vật lý được thiết kế đặc biệt để bảo vệ các khóa mã hóa và thực hiện các thao tác mật mã trong một môi trường an toàn. Với khả năng xử lý các thao tác quan trọng như tạo, ghi, ký số, giải mã, băm và đóng gói khóa – YubiHSM 2 đảm bảo các hoạt động mã hóa luôn được thực hiện an toàn trong môi trường phần cứng khép kín.

- Siêu nhỏ gọn: Cắm vừa vặn vào cổng USB-A, dễ dàng tích hợp vào môi trường làm việc cá nhân hoặc hệ thống CI/CD.

- Chống can thiệp vật lý: Được thiết kế để tự bảo vệ và xóa khóa nếu bị can thiệp.

- Chi phí hiệu quả: Mang lại khả năng bảo vệ khóa mạnh mẽ với mức giá phải chăng, phù hợp cho mọi quy mô dự án.

- Dễ triển khai và tích hợp: Hỗ trợ đa nền tảng (Windows, Linux, macOS) và các API tiêu chuẩn công nghiệp như PKCS#11 và OpenSSL Engine, giúp lập trình viên dễ dàng làm việc.

So sánh YubiHSM 2 với HSM truyền thống

| Tiêu chí | YubiHSM 2/ YubiHSM 2 FIPS | Thiết bị HSM truyền thống |

| Chi phí | Thấp | Cao |

| Tích hợp CI/CD | Linh hoạt và dễ cấu hình | Phức tạp hơn, cần thiết bị chuyên dụng |

| Tốc độ ký số | Cao, đủ cho SME/Startup | Rất cao, phù hợp tổ chức lớn |

| Quản trị và bảo trì | Dễ dàng (qua CLI, API, GUI) | Cần đội ngũ chuyên nghiệp |

| Mức bảo mật vật lý | FIPS 140-2 Level 3 | FIPS 140-2 Level 3/4 |

Vậy khi nào nên chọn YubiHSM 2 cho ký số?

- Dev team cần ký số app, firmware, driver, mã nguồn, Docker image… nhưng không cần hệ thống HSM cồng kềnh.

- Nhóm startup, tổ chức vừa và nhỏ cần tăng cường bảo mật CI/CD với chi phí hợp lý.

- Khi muốn loại bỏ khóa ký số khỏi môi trường lưu trữ file/plaintext.

Cấu hình YubiHSM 2 cho Java Code Signing

Mục đích của các tập lệnh trong kho lưu trữ YubiHSM là tạo cặp khóa RSA và đăng ký chứng chỉ X.509 cho YubiHSM 2 bằng YubiHSM-Shell làm công cụ phần mềm chính. Ngoài YubiHSM-Shell, Java KeyTool và OpenSSL cũng được sử dụng.

Tham khảo các bước triển khai chi tiết TẠI ĐÂY.